剩下幾天

我們跳到Reverse Engeneering的題型來看看

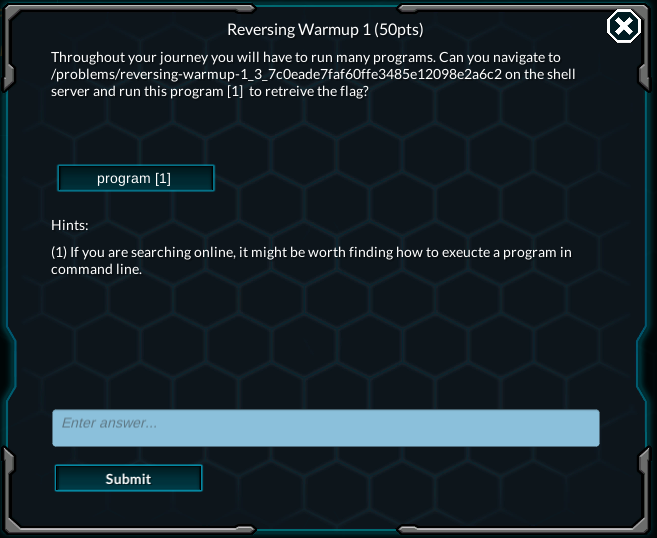

先看看題目

把檔案下載下來用筆記本打開

會發現他是一個ELF檔

http://sp1.wikidot.com/elfobjfile

大家可以進上方連結稍微了解一下ELF是什麼

簡單來說就是一個執行檔><

再來回到今天的重點

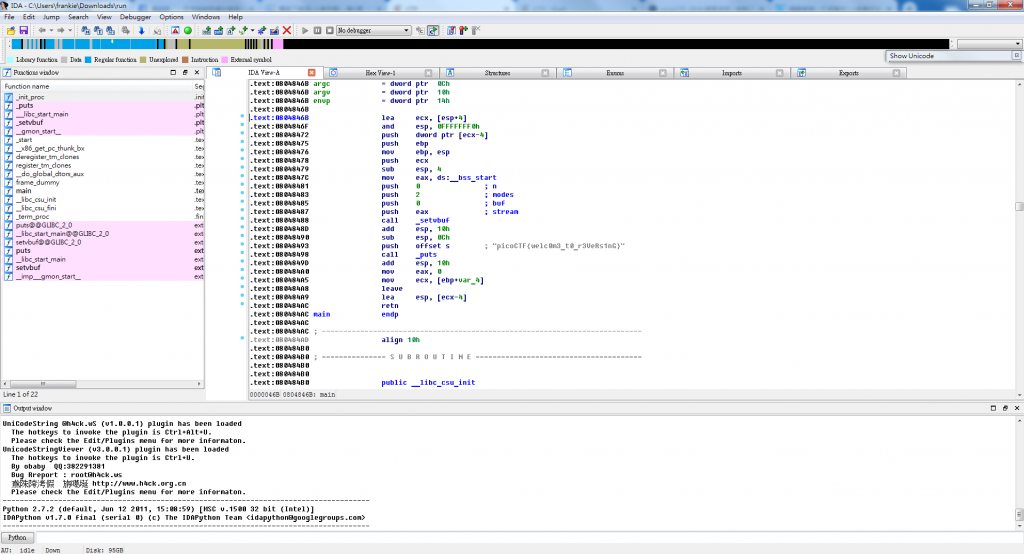

就是他

這顆很醜的頭

這軟體主要是用來作逆向工程的工具

當然在這之前大家可能有一番苦工要下

要先去看看組合語言和記憶體位置的簡單概念

https://www.hex-rays.com/products/ida/

這裡有這支程式的說明和應用

網路上載的是免費版

他有付費版的 功能很強大

但不會用的話 再強大也是垃圾XD

我們可以先用這支軟體把我們題目的檔案打開來看看

會發現答案就藏在這!!!

當然後面的題目沒有這麼簡單

今天主要是和大家介紹這隻工具

可以分析執行檔的各個區段

然後有機會的話可以找出程式執行的緩衝區溢位漏洞

進一步取得操控指令全縣執行惡意shellcode